Was das Hinweisgeberschutzgesetz verlangt

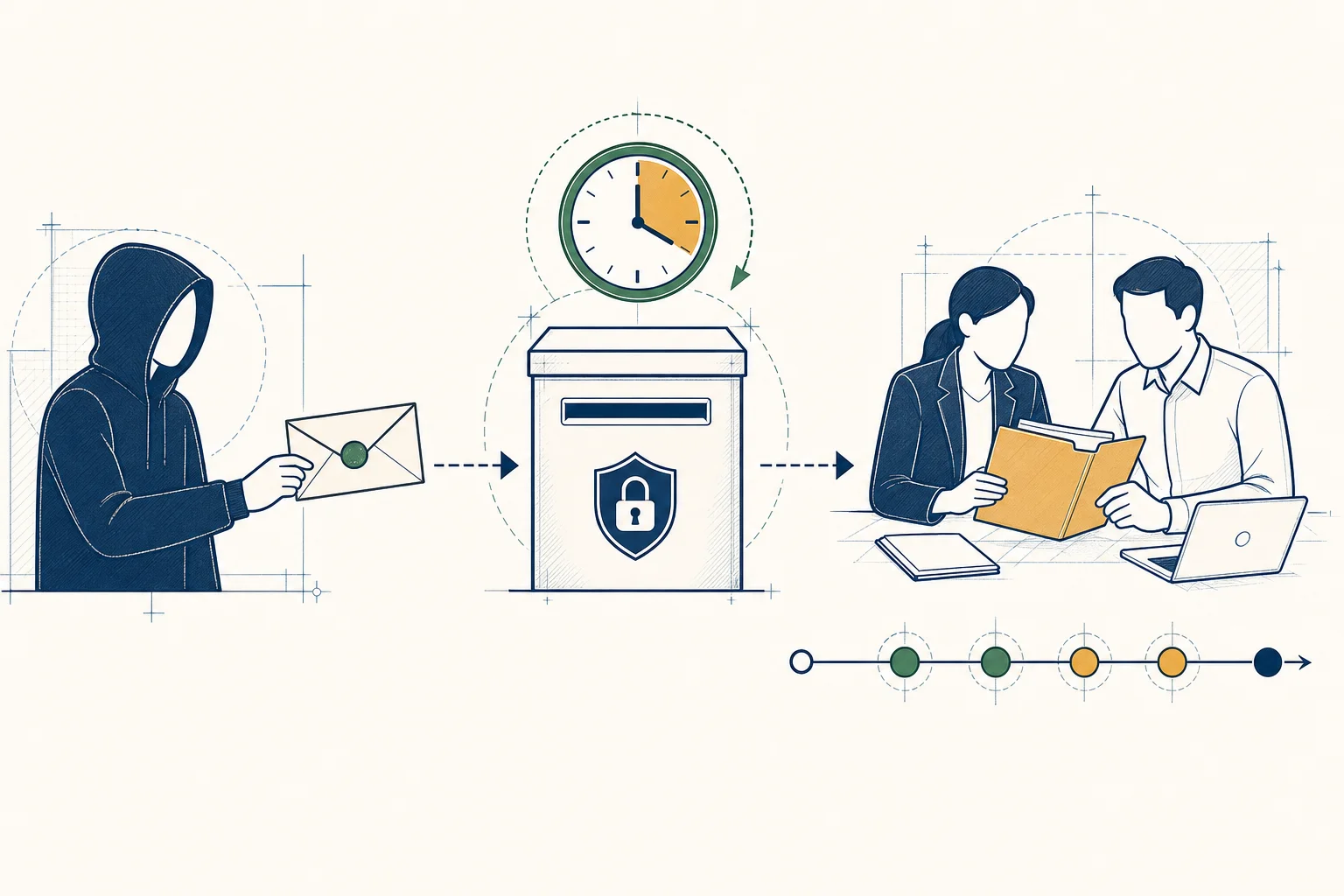

Das Hinweisgeberschutzgesetz setzt die EU-Whistleblower-Richtlinie in deutsches Recht um. Es schützt Personen, die im beruflichen Kontext Verstöße gegen Unions- oder nationales Recht melden – etwa zu Geldwäsche, Produktsicherheit, Vergaberecht, Datenschutz oder Korruption – vor Repressalien wie Kündigung, Mobbing oder Beförderungsblockaden.

Pflicht zur Einrichtung eines internen Meldekanals besteht für jeden Beschäftigungsgeber ab 50 Beschäftigten. Kleinere Unternehmen können freiwillig einen Kanal einrichten – in regulierten Branchen (Finanzdienstleistung, Lebensmittel, Pharma, kritische Infrastruktur) gilt die Pflicht teilweise unabhängig von der Mitarbeiterzahl.

Der gesetzliche Mindestrahmen ist klar:

- Der Meldekanal muss schriftliche und mündliche Meldungen ermöglichen.

- Hinweisgeber müssen innerhalb von 7 Tagen eine Eingangsbestätigung erhalten.

- Eine Rückmeldung über getroffene Maßnahmen muss spätestens nach 3 Monaten erfolgen.

- Die Vertraulichkeit der Identität des Hinweisgebers ist zwingend zu wahren.

- Die Bearbeitung muss durch unabhängige, fachlich qualifizierte Personen erfolgen.

- Bei Verstößen gegen die Pflichten drohen Bußgelder bis 50.000 €.

Was viele übersehen

Anonyme Meldungen sind nach HinSchG ausdrücklich zulässig — das Gesetz verpflichtet allerdings nicht zwingend zur Annahme. Die Praxis der Aufsichtsbehörden und der ständigen Gesetzesauslegung gehen mittlerweile davon aus, dass moderne Meldekanäle anonyme Eingabe ermöglichen sollten. Wer das ausschließt, signalisiert Hinweisgebern mangelnde Vertraulichkeitsgarantie.

Die SaaS-Falle: Warum spezialisierte Plattformen oft die schlechtere Wahl sind

Sucht ein Mittelständler nach Lösungen für seinen HinSchG-Kanal, stößt er fast unweigerlich auf spezialisierte SaaS-Plattformen. Die werben mit „rechtskonform ab Tag 1", versprechen schnelle Implementierung und werden je nach Anbieter im niedrigen bis mittleren dreistelligen Euro-Bereich pro Monat angeboten. Auf den ersten Blick eine bequeme Lösung.

Auf den zweiten Blick lohnt eine kritische Betrachtung. Die meisten Anbieter speichern Meldungen auf eigenen Servern – häufig in den USA, im UK oder in den Niederlanden. Die Daten verlassen damit den Machtbereich des Unternehmens. Mitarbeiter, die hier melden, vertrauen ihre sensiblen Inhalte einem Dritten an, der weder dem deutschen Arbeitsrecht noch zwingend den deutschen Datenschutzbehörden untersteht.

Hinzu kommen weitere strukturelle Nachteile:

- Vendor Lock-in – Migrationspfade aus SaaS-Plattformen sind erfahrungsgemäß holprig. Wer wechselt, verliert oft Historien und Audit-Trails.

- Laufende Kosten – auch nach Jahren ohne nennenswerte Meldungstätigkeit fallen Gebühren an. Das System „leistet" wenig, kostet aber dauerhaft.

- Integration in interne Workflows – Eskalationsregeln, Berichtsstrukturen, Anbindung an bestehende Ticket- oder Audit-Systeme sind in spezialisierter SaaS meist nur rudimentär.

- Datenherausgabe an Behörden – bei US-Anbietern greift potenziell der Cloud Act. Behördenzugriffe sind nicht zuverlässig auf deutsches Recht beschränkt.

Was ein konformer Meldekanal können muss

Wer einen Meldekanal aufsetzen will – ob als SaaS, intern oder im Selbstbau – sollte die fachlichen Anforderungen unabhängig von der Technologie definieren. Die folgende Liste hat sich in den vergangenen Jahren als praxistauglicher Mindeststandard etabliert:

Anonyme Eingabe ohne Account

Der Hinweisgeber muss eine Meldung abgeben können, ohne sich vorher registrieren zu müssen. Eine Account-Pflicht schreckt potenzielle Hinweisgeber ab und steht im Widerspruch zur gesetzlich vorgesehenen Vertraulichkeit.

Sicherer Rückkommunikationskanal

Die Bearbeiter müssen mit dem (anonymen) Hinweisgeber kommunizieren können – etwa um Rückfragen zu klären oder eine Rückmeldung über das Ergebnis zu geben. Üblich sind sichere Postfächer mit Pseudonym oder eindeutigem Eingabe-Token.

Geschützte Fallbearbeitung

Innerhalb der Bearbeitung müssen Rollen- und Berechtigungskonzepte greifen: Wer darf sehen, wer darf bearbeiten, wer darf eskalieren. Ohne sauberes Rollenmodell ist die Vertraulichkeitsanforderung des Gesetzes praktisch nicht erfüllbar.

Lückenloser Audit-Trail

Jede Statusänderung, jede Kommunikation, jeder Bearbeiterzugriff muss protokolliert werden – fälschungssicher und revisionsfest. Im Prüfungsfall durch Aufsichtsbehörden oder im Streitfall vor Gericht ist der Audit-Trail das zentrale Beweisinstrument.

Fristen-Tracking

Das System muss Eingangsbestätigungs- (7 Tage) und Rückmeldungsfristen (3 Monate) automatisch überwachen und vor Fristablauf erinnern. Die einfachste Form der Pflichtverletzung ist die verpasste Frist – Software sollte das nicht zulassen.

Aufbewahrungs- und Löschkonzept

Meldungen sind nach Abschluss noch eine begrenzte Zeit aufzubewahren (in der Regel drei Jahre nach Verfahrensende, in Einzelfällen länger). Danach besteht eine Löschpflicht. Das muss automatisiert ablaufen, nicht händisch.

Self-Hosted vs. SaaS: Eine sachliche Gegenüberstellung

Die folgende Übersicht skizziert, wie sich die beiden Ansätze in der Praxis unterscheiden – ohne ideologische Färbung:

Vergleich der zwei Modelle

Datenhoheit: Self-Hosted = vollständig im Unternehmen · SaaS = bei Drittanbieter, oft außerhalb DE/EU

Kostenstruktur: Self-Hosted = einmalige Implementierung + Wartung · SaaS = laufende Monatsmiete, oft pro Bearbeiter

Integration: Self-Hosted = volle Integration in interne Systeme möglich · SaaS = begrenzt auf API-Optionen des Anbieters

Anpassbarkeit: Self-Hosted = Workflows nach Eigenbedarf · SaaS = Standardvorlagen des Anbieters

Wartungsaufwand: Self-Hosted = liegt beim Unternehmen oder Dienstleister · SaaS = beim Anbieter

Die Empfehlung der Redaktion: Self-Hosted lohnt sich ab Mittelständler-Größe vor allem dann, wenn entweder bereits eine eigene IT-Infrastruktur existiert oder ein Managed-Service-Partner zur Verfügung steht, der den Betrieb übernimmt. SaaS bleibt sinnvoll für sehr kleine Organisationen ohne IT-Ressourcen oder als Übergangslösung.

Anbieter im Fokus: Hinweisgeberportal aus dem ProcessHub

Eine technologisch sehr ausgereifte Self-Hosted-Variante kommt mit der Plattform ProcessHub der CamData GmbH aus Mönchengladbach. Das Modul „Hinweisgeberportal" ist eines von mehreren Fertig-Modulen der Plattform, das ohne nennenswertes Customizing produktiv genommen werden kann.

Worauf Sie bei der Auswahl achten sollten

Unabhängig vom konkreten Anbieter haben sich aus Sicht der Redaktion sechs Kriterien als entscheidungsrelevant herauskristallisiert:

- Datenhoheit und Hosting-Ort – physisch in DE/EU, Vertragspartner ohne US-Mutterkonzern.

- Anonymitätsgarantie – sind anonyme Meldungen ohne Account möglich?

- Audit-Trail – revisionsfest, fälschungssicher, mit Berechtigungsmodell?

- Fristen-Automatisierung – warnt das System vor Ablauf der 7-Tage- und 3-Monats-Frist?

- Integrationsfähigkeit – Anbindung an interne Ticket-, Audit- oder Compliance-Systeme?

- Kostentransparenz – einmalige Implementierung vs. laufende Lizenz, Mehrnutzer-Optionen?

Fazit

Das HinSchG ist keine technische Anforderung – es ist eine organisationsbezogene Pflicht. Wer sie ernst nimmt, sucht keine schnelle SaaS-Lösung, sondern einen Meldekanal, der zur eigenen Compliance-Architektur passt und die sensible Vertrauensbasis zu den Hinweisgebern technisch absichert.

Self-Hosted-Lösungen, etwa auf Basis ausgereifter Prozessplattformen, sind heute genauso konform wie spezialisierte SaaS – und in vielen Fällen sowohl rechtlich als auch wirtschaftlich die bessere Wahl. Entscheidend ist nicht die Plattform, sondern dass der Meldekanal in der Organisation wirklich genutzt werden kann – vertraulich, schnell und nachvollziehbar.